Bảo mật xác thực số

Mã OTP là gì? Cơ chế hoạt động và giới hạn bảo mật của các hình thức OTP phổ biến tại Việt Nam

Trong những năm gần đây, cùng với sự phát triển mạnh mẽ của ngân hàng số tại Việt Nam, mã OTP (One-Time Password - Mật khẩu sử dụng một lần) được xem là "lớp bảo vệ thứ hai" quan trọng góp phần bảo đảm an toàn cho các giao dịch trực tuyến. Tuy nhiên, trước sự gia tăng tinh vi của các hình thức tấn công mạng, đặc biệt là kỹ thuật chiếm quyền SIM (SIM swap), phương thức OTP qua tin nhắn SMS đang bộc lộ những hạn chế không thể xem nhẹ.

|

| Người dùng xác thực giao dịch trực tuyến bằng mã OTP trên điện thoại di động, bước bảo mật phổ biến trong ngân hàng số hiện nay. |

1. OTP là gì và vai trò trong bảo mật giao dịch

OTP là chuỗi số động, thường gồm 6 - 8 chữ số, chỉ có giá trị sử dụng một lần trong thời gian rất ngắn, thường từ vài chục giây đến vài phút. Trong cơ chế xác thực hai yếu tố, OTP đóng vai trò bổ sung cho mật khẩu truyền thống, bảo đảm rằng ngay cả khi mật khẩu bị lộ, tài khoản vẫn có thêm một lớp kiểm soát.

Việc kết hợp giữa thông tin người dùng biết và thiết bị người dùng sở hữu đã giúp giảm đáng kể nguy cơ truy cập trái phép. Tuy nhiên, thực tế cho thấy không phải hình thức OTP nào cũng bảo đảm được nguyên tắc “sở hữu thiết bị” một cách tuyệt đối, đặc biệt khi yếu tố trung gian như số điện thoại bị xâm phạm.

2. Nguyên lý hoạt động của mã OTP

Về nguyên lý, mã OTP được tạo ra dựa trên hai thuật toán phổ biến là HOTP và TOTP. HOTP hoạt động dựa trên bộ đếm sự kiện, trong khi TOTP dựa trên thời gian thực và thường thay đổi sau mỗi 30 giây.

Cả hai phương pháp đều sử dụng một khóa bí mật được chia sẻ giữa hệ thống và thiết bị người dùng, thường thông qua việc quét mã QR. Khóa này kết hợp với bộ đếm hoặc mốc thời gian để tạo ra mã OTP thông qua hàm băm, bảo đảm tính duy nhất và khó bị dự đoán.

| Cần nhấn mạnh rằng mức độ an toàn của OTP không chỉ nằm ở thuật toán. Một mã OTP được tạo ra theo chuẩn bảo mật cao vẫn có thể bị khai thác nếu kênh truyền tải như tin nhắn SMS tồn tại lỗ hổng. |

3. OTP qua SMS: Phổ biến nhưng tiềm ẩn rủi ro

Tại Việt Nam, OTP qua tin nhắn SMS vẫn là hình thức phổ biến nhất nhờ tính tiện lợi. Tuy nhiên, sự phụ thuộc hoàn toàn vào hạ tầng viễn thông đã khiến kênh này trở thành mục tiêu bị khai thác.

Thời gian qua, nhiều cơ quan báo chí như VnExpress và Tuổi Trẻ đã phản ánh các trường hợp người dân bị mất tiền trong tài khoản dù không cung cấp mã OTP, không truy cập đường link lạ và không cài đặt ứng dụng đáng ngờ. Điểm chung là điện thoại đột ngột mất sóng trong một khoảng thời gian, sau đó phát sinh các giao dịch đã được xác thực hợp lệ.

Theo các chuyên gia an toàn thông tin, đây là dấu hiệu điển hình của kỹ thuật SIM swap. Bằng cách giả mạo chủ thuê bao để yêu cầu cấp lại SIM, đối tượng có thể chuyển hướng toàn bộ tin nhắn OTP về thiết bị của mình. Khi quyền kiểm soát số điện thoại bị chiếm, lớp bảo vệ OTP qua SMS gần như mất hoàn toàn hiệu lực. Tin nhắn SMS được truyền qua mạng viễn thông ở dạng văn bản thuần, không có mã hóa đầu cuối, do đó cũng dễ bị nghe lén qua lỗ hổng SS7 hoặc các chiêu thức tấn công từ xa khác.

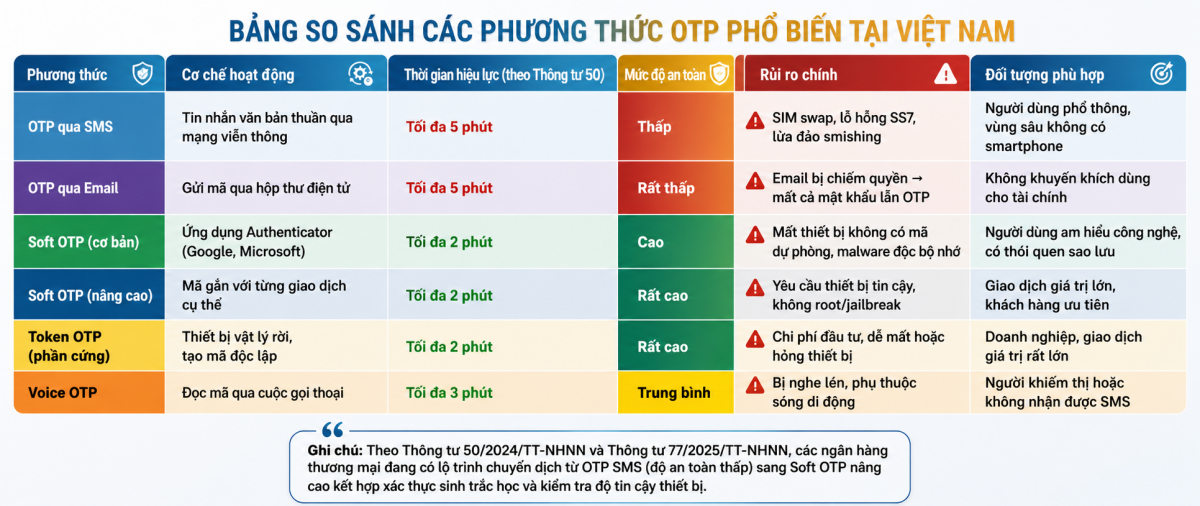

|

| Bảng so sánh 6 hình thức OTP đang được các tổ chức tín dụng tại Việt Nam sử dụng theo phân loại của Thông tư 50/2024/TT-NHNN. |

4. Các hình thức OTP khác và giới hạn cần lưu ý

Ngoài SMS, OTP qua email được đánh giá là hình thức yếu nhất do phụ thuộc hoàn toàn vào mức độ bảo mật của hộp thư điện tử. Nếu email bị xâm nhập (thường qua tấn công dò quét mật khẩu hoặc lừa đảo), kẻ gian có thể đồng thời tiếp cận cả mật khẩu đăng nhập lẫn mã xác thực, phá vỡ hoàn toàn nguyên tắc đa yếu tố.

An toàn hơn cả là OTP qua ứng dụng xác thực (Soft OTP) như Google Authenticator, Microsoft Authenticator hay Authy. Các ứng dụng này lưu trữ khóa bí mật trực tiếp trên bộ nhớ điện thoại, không phụ thuộc vào hạ tầng viễn thông, do đó chống chịu tốt trước các cuộc tấn công SIM swap và nghe lén từ xa.

Tuy vậy, Soft OTP lại chứa một cái bẫy mà không ít người dùng đã mắc phải đó là khi thiết lập lần đầu, hệ thống cung cấp bộ mã dự phòng (backup codes) để phục hồi tài khoản nếu mất điện thoại. Nếu người dùng không ghi lại mã này, việc mất hoặc thay đổi thiết bị sẽ dẫn đến mất vĩnh viễn quyền truy cập vào tất cả các tài khoản đã liên kết. Đây là một nghịch lý khi phương thức an toàn nhất với kẻ tấn công lại dễ gây khóa người dùng chính chủ nhất nếu thiếu sự chuẩn bị từ trước.

5. Lộ trình nâng cấp bảo mật của cơ quan quản lý

Trước thực tế trên, Ngân hàng Nhà nước Việt Nam đã triển khai một lộ trình chính sách liên hoàn, có hiệu lực từ năm 2024 đến năm 2026, buộc các tổ chức tín dụng phải nâng cấp hệ thống xác thực.

Quyết định 2345/QĐ-NHNN (có hiệu lực từ ngày 1/7/2024) đặt nền móng cho xác thực sinh trắc học bắt buộc. Theo đó, đối với các giao dịch lần đầu hoặc thực hiện trên thiết bị chưa được đăng ký, khách hàng bắt buộc phải xác thực bằng sinh trắc học, đối chiếu với dữ liệu từ chip CCCD gắn chip hoặc tài khoản định danh điện tử VNeID mức độ 2. Hệ quả chiến lược cho thấy chỉ riêng việc chiếm được SIM không còn đủ để thực hiện giao dịch.

Thông tư 50/2024/TT-NHNN (có hiệu lực từ ngày 1/1/2025) phân loại chính thức sáu hình thức xác nhận giao dịch nêu trong bảng trên và quan trọng nhất là cấm các ngân hàng gửi kèm đường link (hyperlink) trong tin nhắn SMS thông báo OTP, một can thiệp trực tiếp nhằm cắt đứt chiêu thức lừa đảo smishing.

Thông tư 77/2025/TT-NHNN (có hiệu lực từ ngày 1/3/2026) là văn bản mạnh tay nhất, thể hiện rõ ý đồ chuyển dịch cơ cấu xác thực. Thông tư này yêu cầu giải pháp phát hiện giả mạo sinh trắc học phải đạt chuẩn ISO 30107 Level 2 (đủ khả năng chống deepfake); ứng dụng Mobile Banking bắt buộc tự động ngắt kết nối nếu phát hiện thiết bị đã root (Android), jailbreak (iOS), chạy trên máy ảo hoặc thiết bị giả lập; khi kích hoạt trên thiết bị mới, khách hàng bắt buộc phải cài phiên bản mới nhất, không thể cài lại phiên bản cũ.

| Có thể khẳng định: Ngân hàng Nhà nước không cấm OTP SMS một cách tuyệt đối, nhưng đã chính thức hạ cấp nó xuống vị trí phương thức hỗ trợ trong một hệ thống xác thực đa tầng. Ở các tầng phía trước, sinh trắc học đạt chuẩn ISO và thiết bị được kiểm tra độ tin cậy là các lớp bắt buộc. OTP SMS chỉ được phép xuất hiện sau khi các lớp đó đã vượt qua. |

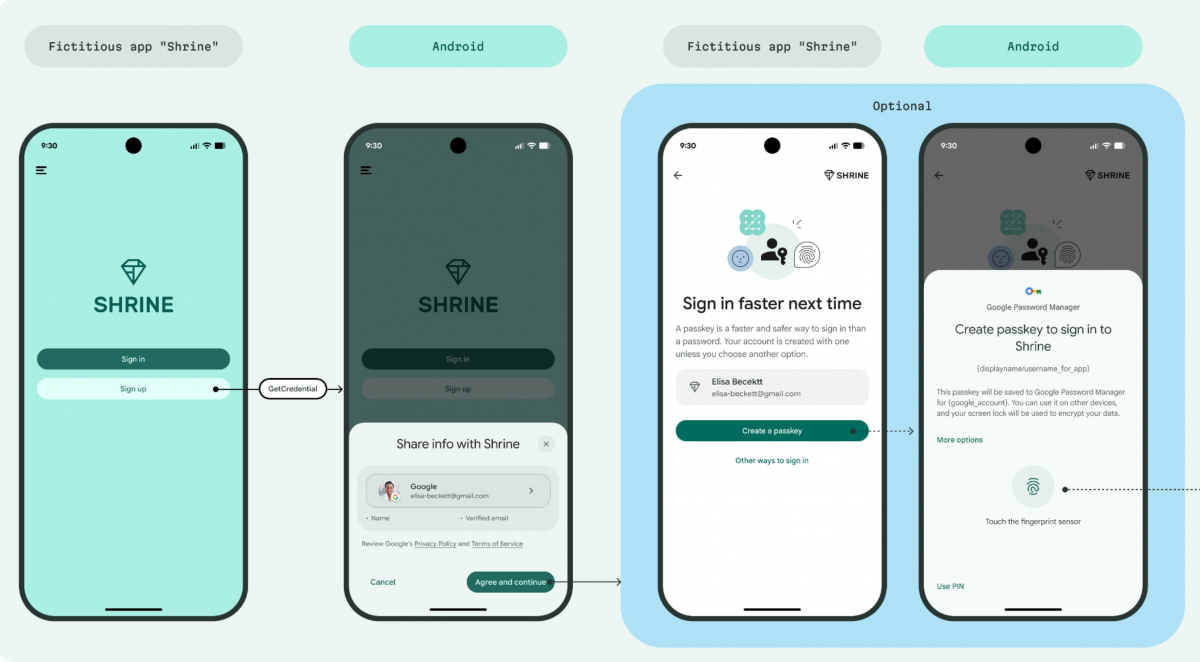

|

| Nhiều ngân hàng tại Việt Nam đã triển khai Smart OTP trên ứng dụng di động, giảm phụ thuộc vào SMS và nâng cao mức độ an toàn giao dịch. |

6. Khuyến nghị người dùng

Trong bối cảnh các phương thức tấn công ngày càng tinh vi, người sử dụng dịch vụ ngân hàng cần chủ động nâng cao ý thức bảo mật. Việc hoàn tất xác thực sinh trắc học theo yêu cầu của ngân hàng là bước cần thiết để tăng cường an toàn cho tài khoản.

Người dùng cũng cần hạn chế can thiệp vào hệ điều hành thiết bị như root hoặc jailbreak, bởi điều này có thể làm suy yếu các cơ chế bảo vệ sẵn có. Đồng thời, tuyệt đối không chia sẻ mã OTP cho bất kỳ cá nhân hay tổ chức nào, kể cả khi được xưng danh là nhân viên ngân hàng.

Khi sử dụng các ứng dụng tạo mã OTP, cần lưu trữ mã dự phòng ở nơi an toàn, tách biệt với thiết bị sử dụng hàng ngày. Ngoài ra, việc chú ý đến các dấu hiệu bất thường như điện thoại mất sóng, không nhận được tin nhắn hoặc có thông báo đăng nhập lạ cũng là yếu tố quan trọng giúp phát hiện sớm rủi ro.

| Có thể thấy, mã OTP vẫn giữ vai trò quan trọng trong hệ thống bảo mật ngân hàng số. Tuy nhiên, việc hiểu đúng và sử dụng đúng mới là yếu tố quyết định giúp người dùng bảo vệ tài sản của mình trong môi trường số ngày càng phức tạp. |

Google khai tử OTP, mở lối đăng nhập một chạm trên Android Google khai tử OTP, mở lối đăng nhập một chạm trên Android Google thúc đẩy bước chuyển lớn trong xác thực tài khoản khi loại bỏ dần mã OTP quen thuộc, thay bằng cơ chế xác minh ... |

Mã xác thực OTP ngày càng mất an toàn và giải pháp mới là gì? Mã xác thực OTP ngày càng mất an toàn và giải pháp mới là gì? Ngày càng nhiều trò lừa đảo nhắm đến mã xác thực OTP vốn đang được đông đảo người dùng Việt sử dụng trong các đăng ... |

Hơn 2 triệu thẻ ngân hàng đã bị đánh cắp dữ liệu Hơn 2 triệu thẻ ngân hàng đã bị đánh cắp dữ liệu Theo ước tính từ Kaspersky Digital Footprint Intelligence, đã có tới 2,3 triệu thẻ ngân hàng bị rò rỉ trên dark web. |

Hậu Thạch