OTP qua SMS có thực sự an toàn? Kỹ thuật tấn công SIM swap đang nhắm vào người dùng Việt Nam

|

| Mặc dù là giải pháp tiện lợi trong nhiều năm qua nhưng OTP qua SMS đang bộc lộ những "lỗ hổng" có thể trở thành mục tiêu của tội phạm mạng. |

1. OTP qua SMS: Từ giải pháp tiện lợi đến mục tiêu của tội phạm mạng

Trong nhiều năm, OTP qua SMS được coi là bước tiến quan trọng trong bảo mật ngân hàng trực tuyến. Nguyên lý hoạt động tưởng chừng đơn giản, ngân hàng gửi một mã số qua mạng viễn thông về số điện thoại đã đăng ký của khách hàng, và chỉ người sở hữu chiếc SIM đó mới nhận được mã. Về lý thuyết, đây là sự kết hợp giữa “điều người dùng biết” (mật khẩu) và “điều người dùng sở hữu” (chiếc SIM).

Tuy nhiên, cả hai giả định nền tảng của phương thức này đều đang bị phá vỡ. Thứ nhất, việc “sở hữu” một số điện thoại không còn là độc quyền khi kẻ gian có thể chiếm quyền SIM. Thứ hai, đường truyền SMS được thiết kế từ những năm 1980, khi các nhà mạng vận hành trong môi trường “đóng” và tin tưởng lẫn nhau, hoàn toàn không có cơ chế mã hóa đầu cuối hay xác thực thiết bị. Chính những lỗ hổng thiết kế này đã biến OTP SMS thành mục tiêu của hai kỹ thuật tấn công phổ biến trong những năm gần đây.

2. SIM swap: Chiếm quyền SIM, chiếm luôn tài khoản ngân hàng

SIM swap là thủ đoạn kẻ gian giả mạo chủ thuê bao để yêu cầu nhà mạng cấp SIM mới. Chúng thu thập thông tin cá nhân qua rò rỉ dữ liệu hoặc lừa đảo, sau đó liên hệ tổng đài hoặc đến trực tiếp cửa hàng, đưa lý do như mất SIM, hỏng máy để làm thủ tục cấp SIM thay thế.

Khi SIM mới được kích hoạt, SIM cũ của nạn nhân lập tức mất sóng. Toàn bộ tin nhắn, trong đó có mã OTP từ ngân hàng, chuyển sang thiết bị của kẻ gian. Với OTP trong tay, chúng dễ dàng thực hiện chuyển khoản, rút tiền hoặc thay đổi thông tin tài khoản.

| Dấu hiệu nhận biết sớm khi điện thoại đột ngột mất sóng kéo dài dù vẫn ở khu vực có sóng bình thường. Đây là tín hiệu cảnh báo SIM có thể đã bị chiếm quyền. Nếu phát hiện, cần liên hệ ngay nhà mạng để kiểm tra và yêu cầu ngân hàng tạm khóa giao dịch. |

|

| Trần Quang Trọng, chủ mưu đường dây chiếm quyền thuê bao để nhận mã OTP ngân hàng, chiếm đoạt hơn 23 tỷ đồng. (Ảnh: Công an Quảng Trị) |

Thời gian qua, các cơ quan chức năng đã triệt phá nhiều đường dây tinh vi. Điển hình là vụ việc tại Quảng Trị tháng 4/2026, Công an tỉnh bắt giữ nhóm đối tượng chiếm đoạt hơn 23 tỷ đồng bằng thủ đoạn đổi SIM để nhận OTP ngân hàng. Các nạn nhân bị mất tiền mà không hay biết, vì mọi giao dịch đều được xác thực bằng mã OTP hợp lệ.

Các vụ việc tương tự cũng được ghi nhận tại Bắc Ninh (tháng 6/2024, thiệt hại hơn 500 triệu đồng), TP.HCM (tháng 2/2025, hơn 200 triệu đồng) và Hà Nội (tháng 11/2025, 150 triệu đồng). Thực tế này cho thấy, lỗ hổng không chỉ nằm ở công nghệ mà còn ở quy trình xác thực thuê bao của nhà mạng. Khi thông tin cá nhân dễ bị thu thập và CCCD có thể bị làm giả, SIM swap trở thành mối đe dọa thực tế với bất kỳ ai sử dụng ngân hàng số.

3. Lỗ hổng SS7: Nguy cơ đánh chặn tin nhắn từ xa

Bên cạnh SIM swap, một lỗ hổng sâu hơn nằm ngay trong thiết kế của mạng viễn thông toàn cầu. SS7 (Signaling System No. 7) là giao thức báo hiệu được phát triển từ những năm 1970, là “xương sống” của mạng di động, chịu trách nhiệm thiết lập cuộc gọi, định tuyến tin nhắn SMS và hỗ trợ chuyển vùng quốc tế.

Vấn đề nằm ở thiết kế gốc SS7 được xây dựng dựa trên giả định các nhà mạng tin tưởng lẫn nhau. Khi chỉ có một số ít nhà khai thác, điều này chấp nhận được. Nhưng hiện nay đã có hơn 1.200 nhà mạng và 4.500 mạng lưới khác nhau trên toàn cầu, mỗi bên đều có kết nối SS7. Lỗ hổng này cho phép kẻ gian có thể chuyển hướng hoặc đọc trộm tin nhắn mà nạn nhân hầu như không phát hiện dấu hiệu bất thường.

|

| Mạng SS7 nay đã trở thành mục tiêu tấn công của nhiều tin tặc cho dù có được phòng vệ bằng những lớp bảo mật tối tân nhất. |

Trên thế giới, lỗ hổng SS7 đã bị khai thác trong các vụ tấn công nghiêm trọng. Vụ việc tại Đức năm 2017 là hồi chuông cảnh báo đầu tiên khi kẻ gian lây nhiễm phần mềm độc hại vào máy tính của hàng trăm nạn nhân để đánh cắp thông tin đăng nhập, sau đó sử dụng lỗ hổng SS7 để chặn mã OTP và rút sạch tài khoản ngân hàng. Tiếp đó, các vụ tấn công tài khoản tiền điện tử tại Hoa Kỳ (2019 - 2020) cũng được ghi nhận khiến Ủy ban Truyền thông Liên bang Hoa Kỳ (FCC) phải đưa ra cảnh báo và yêu cầu các nhà mạng khắc phục.

Theo dữ liệu giám sát, mỗi năm có hàng triệu yêu cầu độc hại nhắm vào giao thức SS7 trên toàn cầu. Mặc dù các nhà mạng lớn tại Việt Nam đã triển khai tường lửa SS7 và các biện pháp bảo vệ, nhưng rủi ro vẫn tồn tại, đặc biệt khi kẻ gian sử dụng các kết nối quốc tế thiếu kiểm soát.

4. Phản ứng của Ngân hàng Nhà nước và các tổ chức tín dụng

Nhận thức rõ những hạn chế của OTP qua SMS, Ngân hàng Nhà nước Việt Nam đã ban hành lộ trình nâng cao bảo mật. Quyết định 2345/QĐ-NHNN (hiệu lực từ tháng 7/2024) và các Thông tư 50/2024, 77/2025 yêu cầu bắt buộc xác thực sinh trắc học cho giao dịch lớn hoặc trên thiết bị mới, siết chặt thời gian hiệu lực OTP, cấm gửi link trong tin nhắn SMS, đồng thời thúc đẩy sử dụng Soft OTP (mã được tạo trực tiếp trên ứng dụng ngân hàng).

Nhiều ngân hàng đã khuyến khích khách hàng chuyển sang Smart OTP kết hợp sinh trắc học, tạo nên hệ thống bảo mật đa tầng “đúng người - đúng thiết bị”. Sự kết hợp giữa sinh trắc học (khuôn mặt, vân tay) và mã OTP trên chính ứng dụng ngân hàng giúp ngăn chặn triệt để cả SIM swap và tấn công SS7.

5. Khuyến nghị cho người dùng

OTP qua SMS không còn là phương thức đủ an toàn nếu sử dụng đơn lẻ. Để bảo vệ tài khoản, người dân cần chủ động thực hiện bốn biện pháp sau:

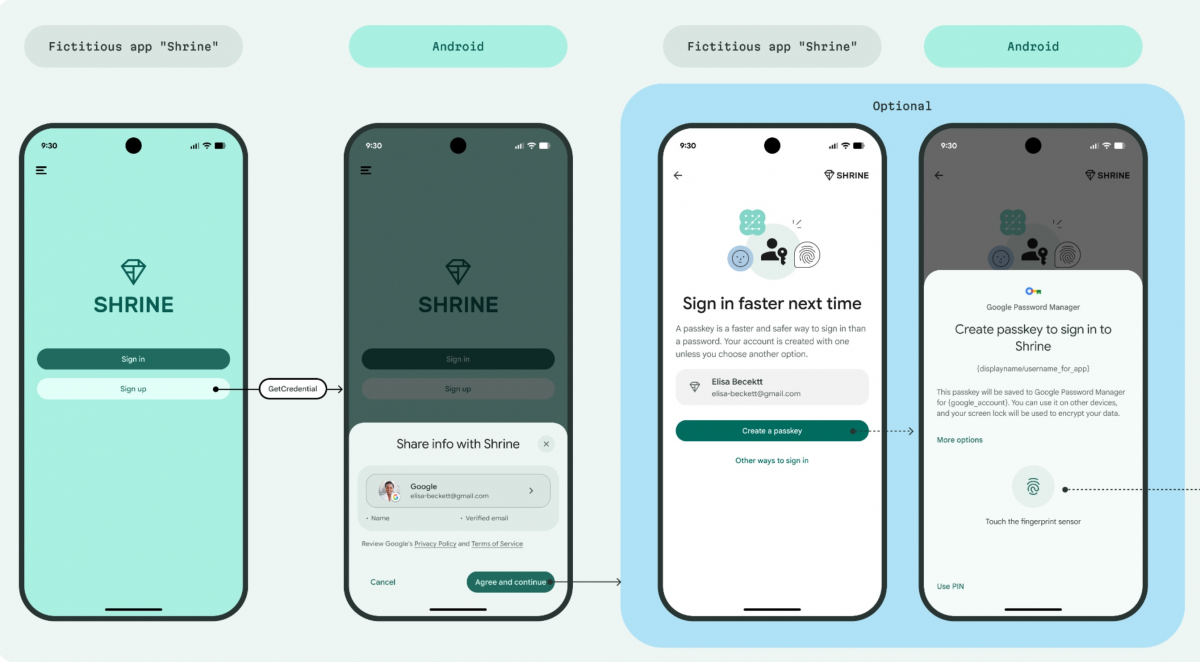

Thứ nhất, chuyển sang sử dụng ứng dụng authenticator (Google Authenticator, Microsoft Authenticator) hoặc Smart OTP trên Mobile Banking, kết hợp xác thực sinh trắc học (vân tay, khuôn mặt) và liên kết VNeID mức độ 2.

Thứ hai, khi phát hiện điện thoại bất ngờ mất sóng kéo dài dù vẫn ở khu vực có sóng bình thường, cần liên hệ ngay nhà mạng để kiểm tra SIM và thông báo cho ngân hàng tạm khóa giao dịch.

Thứ ba, không cung cấp mã OTP cho bất kỳ ai, kể cả người tự xưng là nhân viên ngân hàng hoặc nhà mạng. Bảo vệ thông tin cá nhân, tránh chia sẻ CCCD, số điện thoại trên các nền tảng không tin cậy. Yêu cầu nhà mạng thiết lập mã PIN bảo vệ SIM, chỉ cho phép thay đổi SIM khi xuất trình mã này.

Thứ tư, thường xuyên cập nhật ứng dụng ngân hàng lên phiên bản mới nhất và kiểm tra danh sách thiết bị đã đăng ký.

| Có thể khẳng định, OTP qua SMS không còn an toàn trong bối cảnh tội phạm mạng ngày càng tinh vi. Cả hai lỗ hổng lớn nhất nhắm vào phương thức này - SIM swap (tấn công vào quy trình xác thực của nhà mạng) và SS7 (tấn công vào hạ tầng mạng lõi toàn cầu) đều đã được chứng minh qua các vụ việc thực tế tại Việt Nam và trên thế giới. Trong kỷ nguyên số, an ninh tài chính không chỉ là trách nhiệm của nhà nước và ngân hàng mà còn đòi hỏi sự chủ động từ mỗi người dân. Việc hiểu rõ rủi ro của OTP qua SMS và chuyển sang các giải pháp xác thực hiện đại hơn - như Soft OTP kết hợp sinh trắc học - chính là cách hiệu quả nhất để bảo vệ tài sản trước những thủ đoạn tinh vi của tội phạm công nghệ cao. |

Có thể bạn quan tâm

Android cũng có 'hộp cát' bảo mật, khác biệt nằm ở cách vận hành

Bảo mật

Quyền truy cập hợp pháp và lỗ hổng bảo vệ tài sản số trong tố tụng

Bảo mật

Cách AI và tự động hóa đang định nghĩa lại các cuộc tấn công hiện đại

Bảo mật