Khung tiêu chuẩn mới bảo mật Wi-Fi toàn cầu năm 2026

Wi-Fi không còn là hạ tầng phụ trợ

Từ khi WBA được thành lập vào năm 2003 với sứ mệnh thúc đẩy dịch vụ Wi-Fi thông suốt và có khả năng tương tác trong hệ sinh thái không dây toàn cầu, mạng Wi-Fi đã trở thành xương sống của hàng loạt dịch vụ số thiết yếu phục vụ người tiêu dùng, doanh nghiệp và thiết bị kết nối vạn vật. Tuy nhiên, thực trạng triển khai bảo mật không đồng nhất và phân mảnh trên phạm vi rộng khiến cả người dùng lẫn nhà khai thác đứng trước nguy cơ từ điểm truy cập giả mạo, đánh cắp thông tin xác thực, tấn công chặn giữa đường truyền và rò rỉ thông tin cá nhân.

|

| Ảnh minh họa |

Trước bối cảnh đó, WBA xây dựng bộ hướng dẫn dựa trên hai nền tảng kỹ thuật được triển khai rộng nhất trong ngành là Chuyển vùng mở (OpenRoaming) và Điểm truy cập thế hệ mới (Passpoint), trong đó tài liệu Passpoint gốc của Liên minh Wi-Fi (Wi-Fi Alliance) được phát hành lần đầu vào tháng 6/2012 và liên tục được cập nhật từ đó đến nay. Kể từ năm 2020, Chuyển vùng mở (OpenRoaming) phát triển thành giải pháp liên kết liên minh, cho phép mạng Passpoint và thông tin xác thực người dùng tương tác với nhau mà không cần thiết lập quan hệ ngang hàng riêng lẻ giữa từng đối tác chuyển vùng.

| Dẫn đầu hệ sinh thái Wi-Fi 8, Media Tek ra mắt sản phẩm Filogic 8000 |

Điểm đáng chú ý nhất của hướng dẫn so với các tài liệu kỹ thuật trước đây là cách tiếp cận toàn diện, bao phủ toàn bộ vòng đời của một phiên kết nối Wi-Fi thay vì chỉ tập trung vào một lớp riêng lẻ.

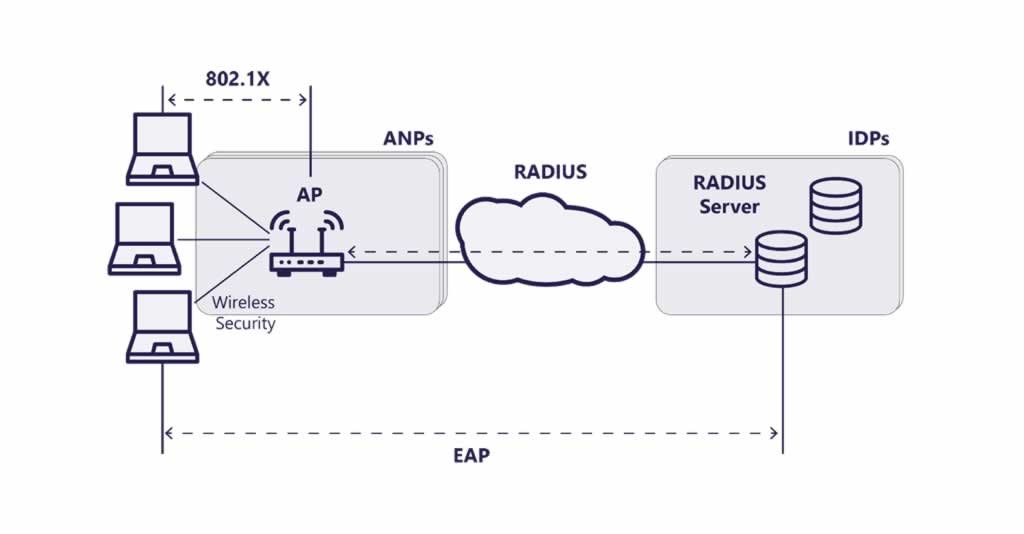

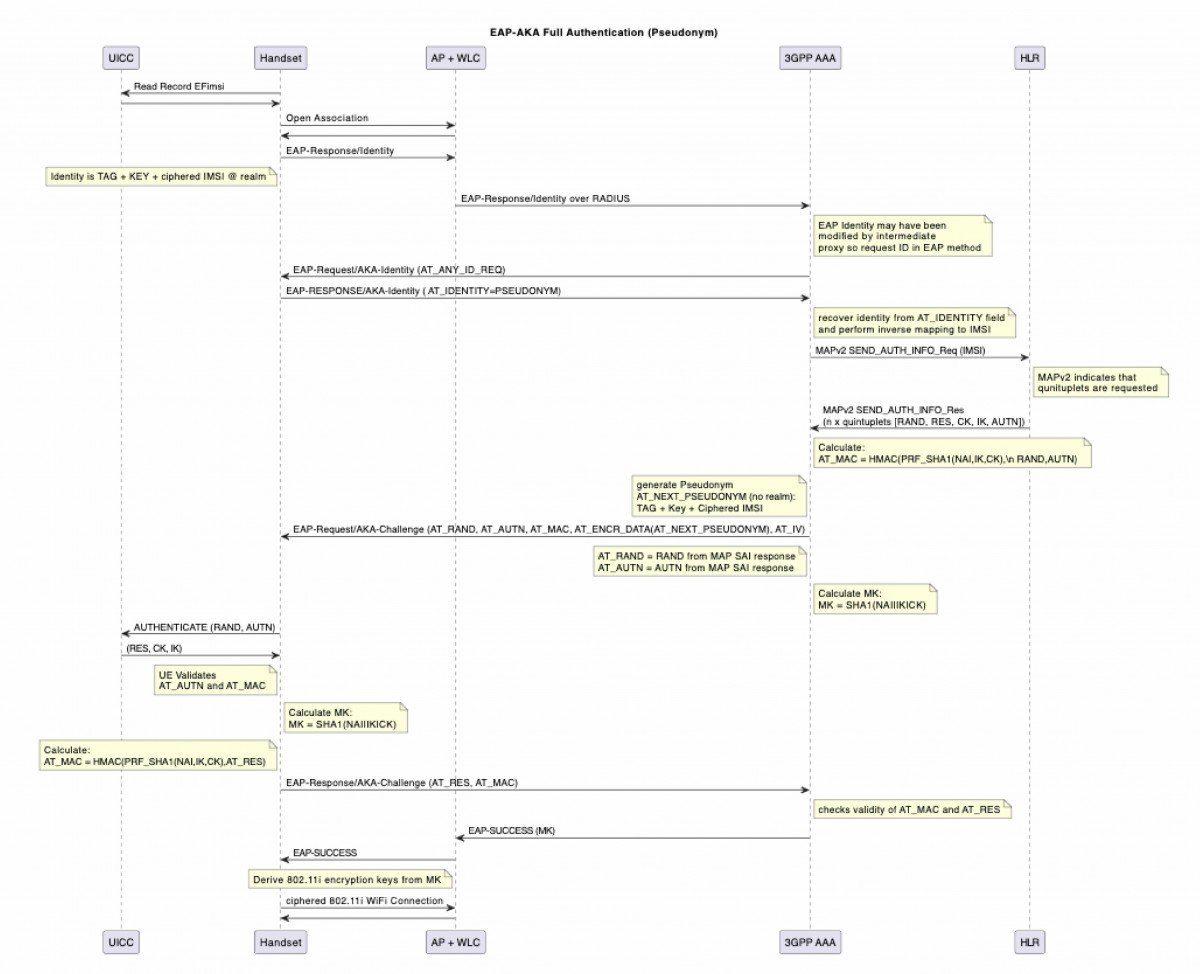

Về xác thực và kiểm soát truy cập, hướng dẫn yêu cầu thực hiện xác thực lẫn nhau (Mutual Authentication) thông qua chuẩn 802.1X kết hợp với các phương thức Giao thức xác thực mở rộng (EAP) mạnh, trong đó thiết bị phải xác minh chứng chỉ máy chủ trước khi gửi thông tin xác thực. Hiện tại, sổ đăng ký IANA ghi nhận hơn 50 phương thức EAP được định nghĩa, nhưng Passpoint chỉ chứng nhận năm phương thức chính thức gồm EAP-TLS cho chứng chỉ số, EAP-SIM và EAP-AKA và EAP-AKA' cho thẻ SIM/USIM, cùng EAP-TTLS với MSCHAPv2 cho xác thực tên người dùng và mật khẩu. Các phương thức này được định nghĩa lần lượt vào các năm 2006, 2008 và 2009.

|

| Tổng quan quy trình 802.1X/EAP. Nguồn wballiance |

Về mã hóa và toàn vẹn dữ liệu, WPA2 theo chuẩn IEEE 802.11i bắt buộc sử dụng giao thức Chế độ Bộ đếm với giao thức MAC CBC (CCMP) với khóa Chuẩn mã hóa nâng cao (AES) 128 bit, trong khi WPA3 nâng độ dài khóa lên 256 bit và bổ sung chế độ Bảo vệ chế độ Galois/Bộ đếm (GCMP). Riêng chế độ WPA3-Enterprise 192 bit sử dụng bộ mật mã Thuật toán an ninh Quốc gia thương mại (CNSA) do Cơ quan An ninh Quốc gia Hoa Kỳ (NSA) định nghĩa với độ bền mật mã 192 bit và chỉ hỗ trợ EAP-TLS, tuy nhiên số lượng thiết bị người dùng hỗ trợ chế độ này hiện vẫn còn hạn chế. Bên cạnh đó, WPA3 bắt buộc kích hoạt tính năng khung quản lý được bảo vệ (PMF) để bảo vệ các khung quản lý chứa thông tin xác thực, hủy xác thực và liên kết mạng, từ đó ngăn chặn tấn công từ chối dịch vụ và tấn công chặn giữa đường truyền. Riêng băng tần 6 GHz của Wi-Fi 6E và Wi-Fi 7 bắt buộc phải hỗ trợ WPA3.

Người dùng ẩn danh trên mạng, nhưng cơ quan chức năng vẫn tìm được khi cần

Một trong những thách thức phức tạp nhất trong triển khai Wi-Fi quy mô lớn là cân bằng giữa bảo vệ quyền riêng tư của người dùng và đáp ứng yêu cầu pháp lý về giám sát hợp pháp. Hướng dẫn giải quyết vấn đề này thông qua cơ chế ẩn danh danh tính trên chuẩn Passpoint, trong đó phần nhận dạng người dùng trong mã nhận dạng truy cập mạng (NAI) được thay thế bằng chuỗi chữ "anonymous" trước khi truyền qua kênh 802.1X chưa được mã hóa, ví dụ dưới dạng "[email protected]", nhờ đó không một thông tin nhận dạng cá nhân nào lộ ra ngoài trong giai đoạn đầu của quá trình kết nối.

|

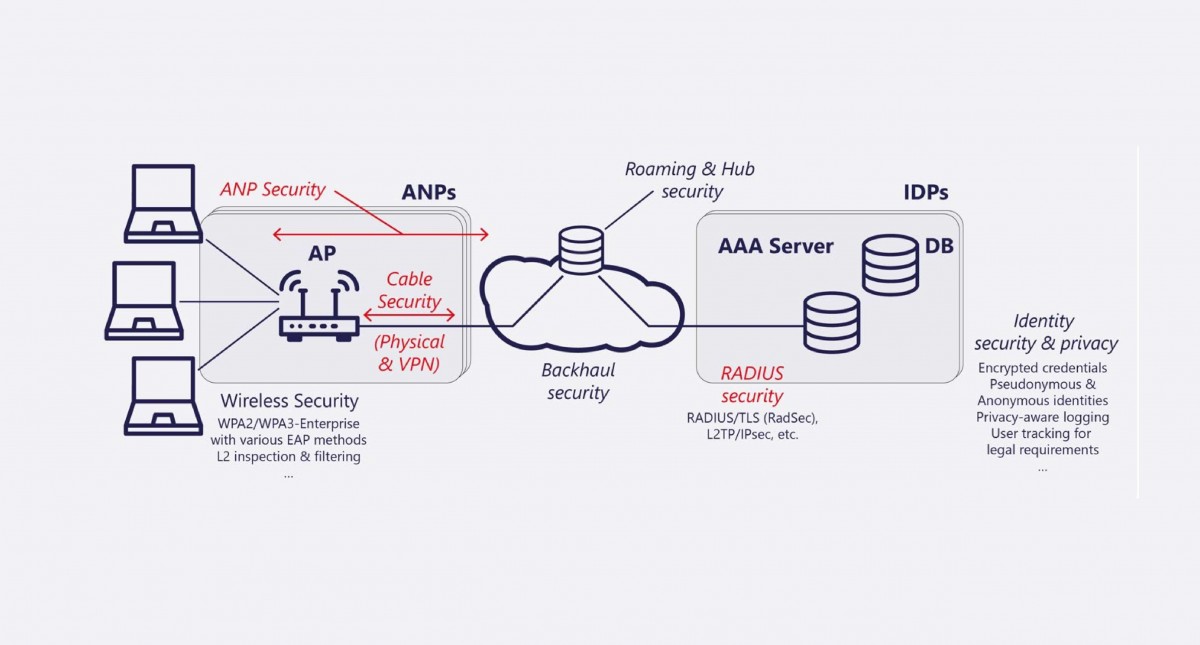

| Góc nhìn nhà cung cấp dịch vụ về 802.1X/EAP. Nguồn wballiance |

Để phục vụ mục đích ghi nhật ký phiên và xử lý sự cố, WBA khuyến nghị mạnh mẽ việc sử dụng Danh tính người dùng tính cước (Chargeable-User-Identity, viết tắt là CUI) do nhà cung cấp danh tính cấp phát, với điều kiện khóa mã hóa và véc-tơ khởi tạo dùng để tạo nội dung CUI phải được làm mới ít nhất mỗi 48 giờ nhưng không nhanh hơn mỗi 2 giờ. Cơ chế này cho phép nhà khai thác tương quan các phiên kết nối của cùng một người dùng phục vụ mục đích tính cước, giám sát hợp pháp hoặc xác định người dùng vi phạm bản quyền, trong khi vẫn giữ nguyên tính ẩn danh trên đường truyền không dây.

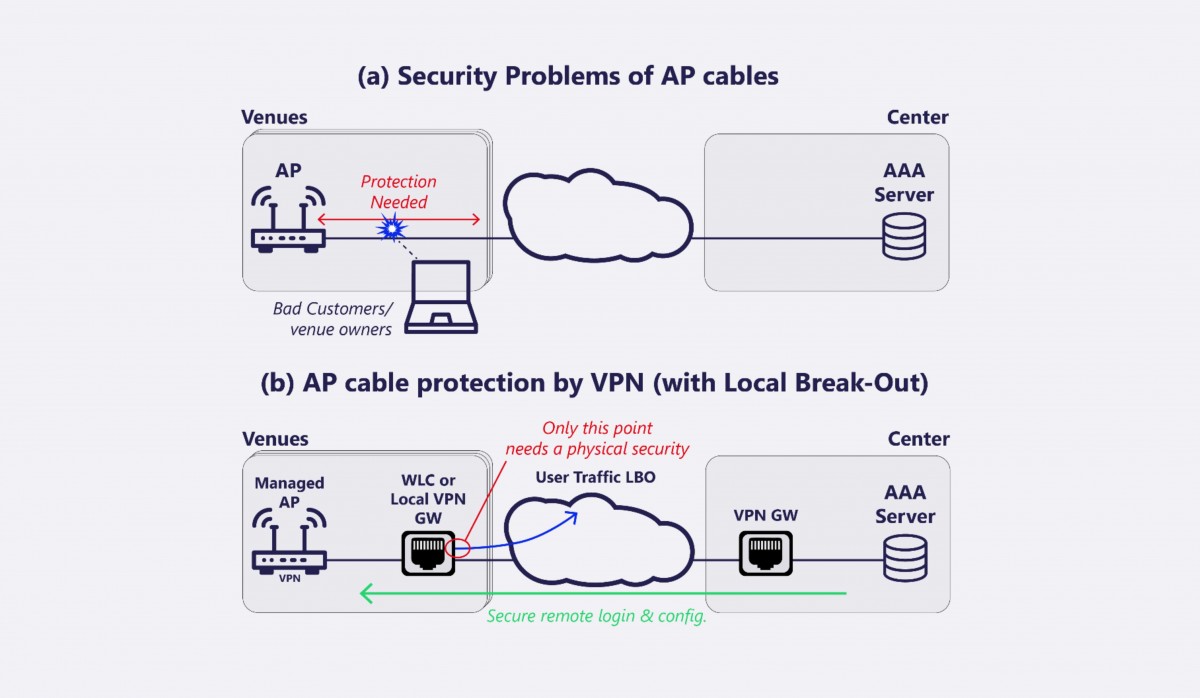

Bảo mật hạ tầng vật lý và kênh truyền dẫn

Hướng dẫn nhấn mạnh rằng bảo mật Wi-Fi không thể dừng lại ở lớp vô tuyến. Thiết bị Điểm truy cập (Access Point, viết tắt là AP) cần được lắp đặt ở vị trí khó tiếp cận về mặt vật lý như trên tường cao hoặc trần nhà, trong vỏ chống can thiệp, đồng thời kết nối đến bộ Điều khiển mạng không dây (Wireless LAN Controller, viết tắt là WLC) qua kênh được mã hóa. Trong môi trường có băng thông cao, đặc biệt quan trọng với Wi-Fi 6, 6E và Wi-Fi 7, hướng dẫn khuyến nghị triển khai kiến trúc Thoát Lưu lượng Cục bộ (Local Break-Out, viết tắt là LBO) kết hợp cổng Mạng riêng ảo (VPN) tại chỗ để tránh độ trễ phát sinh khi toàn bộ lưu lượng người dùng phải đi qua đường hầm VPN xuyên mạng đường dài trước khi ra Internet.

|

| Bảo mật cáp AP. Nguồn wballiance |

Về bảo mật giao thức Dịch vụ xác thực người dùng quay số từ xa (RADIUS) vận chuyển thông tin xác thực giữa điểm truy cập, bộ điều khiển và máy chủ xác thực, cấp quyền và ghi nhật ký (AAA), hướng dẫn khẳng định giao thức RADIUS gốc theo RFC 2865 hiện không còn đủ an toàn vì phần lớn thông tin truyền ở dạng văn bản thuần túy và chỉ một số thuộc tính được băm bằng MD5, một thuật toán đã bị chứng minh dễ bị tấn công phá vỡ. WBA khuyến cáo mạnh mẽ việc chuyển sang RADIUS trên nền bảo mật lớp truyền tải (TLS) theo RFC 6614, còn gọi là RadSec, hoặc RADIUS trên nền bảo mật lớp truyền tải gói dữ liệu (DTLS) theo RFC 7360 cho tất cả các luồng xác thực và chuyển vùng, nhằm bảo vệ toàn bộ thông tin xác thực và ghi nhật ký kế toán khỏi nguy cơ bị chặn đọc hoặc giả mạo trên đường truyền.

Chuẩn bị cho mật mã hậu lượng tử

Vào tháng 4/2025, Viện kỹ sư điện và điện tử (IEEE) thành lập nhóm nghiên cứu mật mã hậu lượng tử (Post Quantum Cryptography, viết tắt là PQC) mới trong khuôn khổ chuẩn 802.11, với trọng tâm phát triển các thuật toán mã hóa có khả năng chống lại tấn công từ máy tính lượng tử. Quyết định thành lập nhóm nghiên cứu trên xuất phát từ thực tế các giao thức bảo mật hiện hành của Wi-Fi, bảo mật lớp truyền tải (TLS) và chứng chỉ số đều dựa vào thuật toán khóa bất đối xứng như RSA (Rivest-Shamir-Adleman) và mật mã đường cong Elliptic (ECC), những thuật toán dễ bị tấn công phá vỡ khi máy tính lượng tử đạt đến năng lực tính toán thực tế trong tương lai gần.

|

| Xác thực EAP-AKA bằng danh tính giả. Nguồn wballiance |

Cơ quan An ninh quốc gia Hoa Kỳ (NSA) cũng đã khởi động chương trình Thuật toán an ninh Quốc gia thương mại phiên bản 2 (CNSA v2) nhằm phát triển các thuật toán có khả năng chống lại tấn công từ máy tính lượng tử. Trong khi EAP-TLSv1.3 và EAP-AKA có thể được Lực lượng đặc nhiệm Kỹ thuật Internet (IETF) tăng cường để hỗ trợ cơ chế đóng gói khóa kháng lượng tử (Key Encapsulation Mechanism, viết tắt là KEM) mới, thì các cơ chế trao đổi khóa bất đối xứng khác trong chuẩn 802.11 như thiết lập liên kết ban đầu nhanh (FILS), Xác thực đồng thời các phía bằng nhau (SAE) và mã hóa không dây cơ hội (OWE) vẫn còn lỗ hổng trước máy tính lượng tử và cần IEEE xử lý trong các bản cập nhật tiếp theo.

Điều tạo nên giá trị thực tiễn của bộ hướng dẫn này là cơ chế thực thi thông qua quản trị liên minh. Chuyển vùng mở (OpenRoaming) và khung pháp lý trao đổi trung gian chuyển vùng không dây (Wireless Roaming Intermediary eXchange, viết tắt là WRIX) thiết lập các thỏa thuận tin cậy ràng buộc toàn bộ các bên tham gia liên minh gồm nhà cung cấp mạng truy cập (Access Network Provider, viết tắt là ANP), nhà cung cấp danh tính (Identity Provider, viết tắt là IDP) và các trung gian chuyển vùng vào cùng một bộ yêu cầu bảo mật, trách nhiệm và nghĩa vụ về quyền riêng tư. Đặc tả WRIX-I về kết nối liên mạng yêu cầu mọi kết nối giữa mạng của ANP, các trung gian chuyển vùng và máy chủ xác thực, cấp quyền và ghi nhật ký (AAA) của IDP tại nhà phải được thiết lập an toàn bằng đường hầm bảo mật giao thức Internet (IPSec) hoặc kết nối RadSec.

Khi được triển khai đồng bộ, các biện pháp bao phủ xác thực, mã hóa, bảo vệ danh tính, quản lý thông tin xác thực, hạ tầng, tín hiệu mặt phẳng điều khiển và quản trị liên minh sẽ đưa Wi-Fi lên ngang tầm mạng di động tế bào về khả năng bảo mật và mức độ tin cậy cao.

Lỗi Wi-Fi trên iPhone 17: Nguyên nhân và biện pháp khắc phục Lỗi Wi-Fi trên iPhone 17: Nguyên nhân và biện pháp khắc phục iPhone 17 series đang gặp phải một lỗi nghiêm trọng liên quan đến kết nối Wi-Fi và CarPlay, gây khó khăn cho người dùng trong ... |

USB trở thành nguồn phát tán mã độc lớn nhất tại Việt Nam USB trở thành nguồn phát tán mã độc lớn nhất tại Việt Nam Thiết bị USB và các bộ nhớ rời tiếp tục trở thành nguồn lây mã độc ngoại tuyến phổ biến tại Việt Nam. Dữ liệu ... |

Khóa SIM để chặn nguy cơ mất tiền trong tài khoản Khóa SIM để chặn nguy cơ mất tiền trong tài khoản Thẻ SIM trở thành mắt xích yếu trong bảo mật số khi nhiều người chỉ khóa điện thoại nhưng bỏ quên bảo vệ SIM. Chỉ ... |

Có thể bạn quan tâm

Hacker rao bán 10 petabyte dữ liệu quân sự Trung Quốc

Bảo mật

An ninh số trước làn sóng trí tuệ nhân tạo, bài toán thách thức tương lai

Bảo mật

Kaspersky cán mốc 836 triệu USD doanh thu

Bảo mật