Những dấu hiệu nhận biết máy tính bị tấn công và cách khắc phục

I. Các dấu hiệu máy tính bị tấn công và cách xử lý

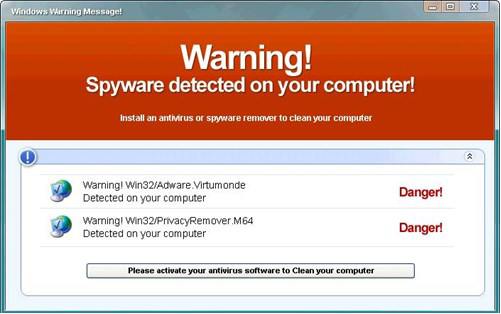

1. Thông báo từ phần mềm chống virus giả mạo

|

| Thông báo từ phần mềm chống virus giả mạo |

Dấu hiệu nhận biết:

- Cửa sổ pop-up với thông báo cảnh báo tinh vi và đáng tin hơn

- Giả mạo hoàn hảo giao diện của Windows Security, macOS Security hoặc phần mềm bảo mật chính thống

- Sử dụng AI để tạo thông báo không có lỗi chính tả và ngữ pháp như trước đây

- Đe dọa về ransomware hoặc rò rỉ dữ liệu cá nhân nếu không hành động

Cách xử lý cập nhật:

- Không bao giờ nhấp vào thông báo - thay vào đó, tắt trình duyệt hoặc khởi động lại máy tính

- Khởi động ở chế độ Safe Mode (Windows: nhấn F8/Shift+F8 khi khởi động, macOS: giữ Shift khi khởi động)

- Sử dụng công cụ diệt mã độc chuyên sâu như Malwarebytes Anti-Rootkit hoặc Kaspersky TDSSKiller

- Kích hoạt tính năng phát hiện mối đe dọa từ xa nếu phần mềm bảo mật của bạn hỗ trợ

- Khôi phục hệ thống từ bản sao lưu đã được xác minh an toàn

2. Trình duyệt bị xâm nhập và thay đổi

|

| Trình duyệt bị xâm nhập và thay đổi |

Dấu hiệu nhận biết:

- Trình duyệt có tiện ích mở rộng/extensions không do bạn cài đặt

- Trang chủ hoặc công cụ tìm kiếm mặc định bị thay đổi

- Quảng cáo được nhúng vào các trang web không bình thường có quảng cáo

- Hiệu suất trình duyệt giảm sút đáng kể

- Tiện ích mở rộng không thể bị xóa theo cách thông thường

Cách xử lý cập nhật:

- Sử dụng công cụ chuyên dụng để xóa các tiện ích độc hại:

- Chrome: chrome://extensions/

- Firefox: about:addons

- Edge: edge://extensions/

- Đặt lại trình duyệt về cài đặt gốc:

- Chrome: Cài đặt > Nâng cao > Đặt lại cài đặt

- Firefox: Trợ giúp > Thông tin xử lý sự cố > Làm mới Firefox

- Edge: Cài đặt > Đặt lại cài đặt

- Kiểm tra và xóa bỏ lưu lượng DNS bất thường hoặc máy chủ proxy không xác định

- Kích hoạt chế độ duyệt web an toàn và chặn script trên trình duyệt

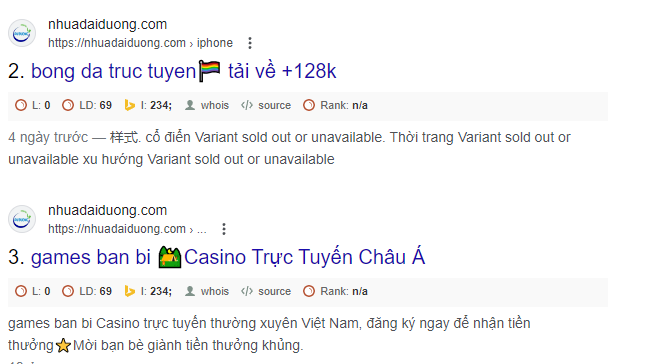

3. Kết quả tìm kiếm chuyển hướng đến trang web độc hại

|

| Kết quả tìm kiếm chuyển hướng đến trang web độc hại |

Dấu hiệu nhận biết:

- Kết quả tìm kiếm trông chính thống nhưng dẫn đến các trang web giả mạo

- Domain của trang web đích có sự thay đổi nhỏ so với trang chính thống (typosquatting)

- Liên kết có thể thay đổi động khi di chuột qua hoặc nhấp vào

- Trang đích yêu cầu cập nhật plugin, xác thực danh tính hoặc cảnh báo giả

Cách xử lý cập nhật:

- Xóa lịch sử trình duyệt, cookie và bộ nhớ cache

- Kiểm tra tệp hosts (C:WindowsSystem32driversetchosts trên Windows)

- Sử dụng DNS bảo mật như Cloudflare (1.1.1.1) hoặc Google DNS (8.8.8.8)

- Cài đặt tiện ích phòng chống lừa đảo như Web of Trust hoặc PhishProtection

- Sử dụng trình quản lý mật khẩu có tính năng phát hiện trang web giả mạo

4. Pop-up và quảng cáo xuất hiện liên tục

|

| Pop-up và quảng cáo xâm nhập xuất hiện liên tục |

Dấu hiệu nhận biết:

- Quảng cáo xuất hiện ngay cả khi không duyệt web

- Quảng cáo được cá nhân hóa dựa trên hoạt động duyệt web riêng tư của bạn

- Pop-up có thể xuất hiện dưới dạng thông báo hệ thống hoặc cập nhật phần mềm

- Quảng cáo có thể phát âm thanh hoặc video tự động

- Quảng cáo vẫn xuất hiện trong chế độ duyệt web riêng tư

Cách xử lý cập nhật:

- Tạm thời đặt thiết bị ở chế độ máy bay hoặc ngắt kết nối mạng

- Sử dụng các công cụ quét chuyên sâu như AdwCleaner hoặc HitmanPro

- Kiểm tra và xóa các tác vụ đã lên lịch đáng ngờ

- Kiểm tra các dịch vụ chạy ngầm không xác định và vô hiệu hóa chúng

- Cài đặt trình chặn quảng cáo cấp mạng như Pi-hole nếu vấn đề vẫn tiếp diễn

5. Lừa đảo danh tính và chiếm đoạt tài khoản

|

| Lừa đảo chiếm đoạt tài khoản và danh |

Dấu hiệu nhận biết:

- Bạn bè nhận được tin nhắn có nội dung đầu tư tiền điện tử hoặc cơ hội kiếm tiền

- Tin nhắn chứa liên kết rút gọn hoặc QR code đáng ngờ

- Các bài đăng trên mạng xã hội của bạn có nội dung không do bạn tạo

- Nhận được thông báo đăng nhập từ thiết bị hoặc vị trí lạ

- Hoạt động bất thường trong lịch sử email đã gửi hoặc đã xóa

Cách xử lý cập nhật:

- Sử dụng công cụ kiểm tra vi phạm dữ liệu như HaveIBeenPwned để xác định tài khoản bị ảnh hưởng

- Đổi mật khẩu cho tất cả tài khoản, bắt đầu từ email chính (sử dụng mật khẩu duy nhất cho mỗi tài khoản)

- Kích hoạt xác thực đa yếu tố (MFA), ưu tiên ứng dụng xác thực thay vì SMS

- Kiểm tra và thu hồi tất cả các phiên đăng nhập và ứng dụng được ủy quyền

- Thông báo cho bạn bè thông qua kênh liên lạc thay thế và báo cáo tài khoản bị chiếm quyền cho nền tảng

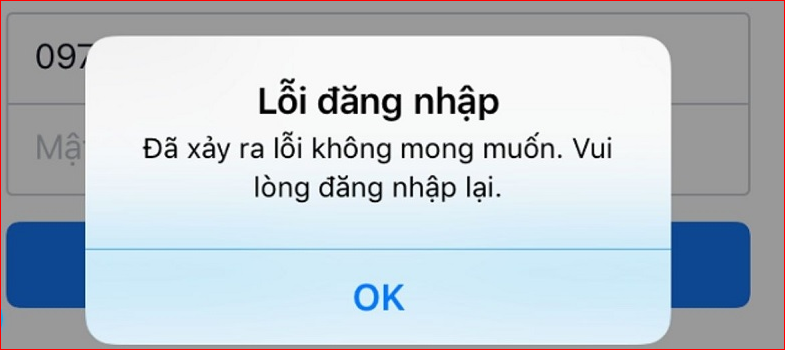

6. Mật khẩu tài khoản bị đổi và truy cập bị từ chối

|

| Mật khẩu tài khoản bị đổi và truy cập bị từ chối |

Dấu hiệu nhận biết:

- Nhận được thông báo đổi mật khẩu hoặc cập nhật bảo mật không do bạn thực hiện

- Đăng nhập bị từ chối mặc dù mật khẩu nhập chính xác

- Thông tin khôi phục tài khoản (email hoặc số điện thoại) đã bị thay đổi

- Có thông báo đăng nhập thành công từ thiết bị và vị trí không xác định

- Nhận được tin nhắn xác thực hai yếu tố mà bạn không yêu cầu

Cách xử lý cập nhật:

- Liên hệ ngay với bộ phận hỗ trợ của dịch vụ bị ảnh hưởng qua kênh chính thức

- Chuẩn bị chứng minh danh tính (giấy tờ tùy thân, lịch sử thanh toán, thông tin cá nhân)

- Sử dụng quy trình khôi phục tài khoản bị hack của nền tảng

- Sau khi lấy lại quyền truy cập, kiểm tra và thu hồi tất cả các phiên và thiết bị đăng nhập

- Rà soát các cài đặt chuyển tiếp email, quy tắc lọc và ứng dụng được phép truy cập

7. Phần mềm độc hại (Persistent Malware)

|

| Phần mềm độc hại (Persistent Malware) |

Dấu hiệu nhận biết:

- Phần mềm lạ tự cài đặt lại sau khi xóa

- Các quá trình hệ thống có tên giống chương trình chính thống nhưng đường dẫn khác

- Phần mềm bảo mật bị vô hiệu hóa hoặc không hoạt động đúng

- Các tệp dll hoặc driver không xác định trong thư mục hệ thống

- Kết nối mạng liên tục đến địa chỉ IP không xác định

Cách xử lý cập nhật:

- Khởi động từ phương tiện bên ngoài (USB boot với Windows PE hoặc Linux Live USB)

- Sử dụng công cụ chống rootkit như GMER hoặc RootkitRevealer từ môi trường ngoài

- Xác định và vô hiệu hóa cơ chế tự phục hồi (registry, task scheduler, WMI)

- Kiểm tra và khôi phục MBR (Master Boot Record) nếu cần thiết

- Trong trường hợp nghiêm trọng, sao lưu dữ liệu và cài đặt lại hoàn toàn hệ điều hành

8. Kiểm soát từ xa và theo dõi

|

| Máy tính bị kiểm soát từ xa và theo dõi |

Dấu hiệu nhận biết:

- Con trỏ chuột di chuyển tự do hoặc có hoạt động màn hình khi không sử dụng

- Webcam hoặc đèn báo microphone kích hoạt không rõ lý do

- Tệp tin và cài đặt bị thay đổi mà không có hành động từ người dùng

- Tốc độ internet giảm đáng kể do lưu lượng dữ liệu đáng ngờ

- Thiết bị nóng bất thường và pin hết nhanh hơn bình thường

Cách xử lý cập nhật:

- Ngắt kết nối internet ngay lập tức (rút cáp mạng hoặc tắt Wi-Fi)

- Tắt máy tính hoàn toàn (không chỉ chế độ ngủ) và khởi động lại ở chế độ an toàn

- Kiểm tra các công cụ điều khiển từ xa đã cài đặt (TeamViewer, AnyDesk, Chrome Remote Desktop)

- Kiểm tra cổng mạng đang mở bằng công cụ như TCPView hoặc netstat

- Tạm thời bịt webcam và tắt microphone ở cấp độ phần cứng nếu có thể

9. Vô hiệu hóa hệ thống bảo mật

|

| Vô hiệu hóa hệ thống bảo mật |

Dấu hiệu nhận biết:

- Windows Defender, Security Center hoặc phần mềm bảo mật khác bị tắt hoặc bị lỗi

- Không thể truy cập Task Manager, Registry Editor hoặc các công cụ quản trị

- Cập nhật hệ thống liên tục thất bại hoặc bị vô hiệu hóa

- Tường lửa bị tắt hoặc có quy tắc mới không do bạn tạo

- Thông báo "Hệ thống này được quản lý bởi tổ chức của bạn" trên máy tính cá nhân

Cách xử lý cập nhật:

- Khởi động Windows ở Safe Mode với Command Prompt

- Sử dụng công cụ SFC (System File Checker) và DISM để khôi phục tệp hệ thống bị hỏng

- Sử dụng PowerShell với quyền quản trị để kích hoạt lại các dịch vụ bảo mật:

- Set-Service WinDefend -StartupType AutomaticStart-Service WinDefend

- Sử dụng công cụ autoruns để xác định và vô hiệu hóa các chương trình khởi động độc hại

- Trong trường hợp nghiêm trọng, sử dụng công cụ Windows Reset hoặc cài đặt lại hệ điều hành

10. Rò rỉ danh tính và thông tin tài chính

|

| Rò rỉ thông tin tài chính và danh tính |

Dấu hiệu nhận biết:

- Giao dịch không xác nhận hoặc thông báo thanh toán từ dịch vụ không sử dụng

- Nhận được thông báo xác minh danh tính từ dịch vụ tài chính không quen thuộc

- Thông báo về thay đổi thông tin hoặc địa chỉ liên hệ trên tài khoản

- Tin nhắn phê duyệt xác thực hai yếu tố cho hoạt động không do bạn thực hiện

- Điểm tín dụng thay đổi đột ngột hoặc có truy vấn tín dụng không xác nhận

Cách xử lý cập nhật:

- Liên hệ ngay với ngân hàng và dịch vụ thanh toán để đóng băng tài khoản đang bị ảnh hưởng

- Kích hoạt cảnh báo gian lận với các cơ quan tín dụng và yêu cầu đóng băng tín dụng

- Thay đổi thông tin đăng nhập trên thiết bị sạch (không phải thiết bị có thể đã bị xâm nhập)

- Báo cáo sự cố với cơ quan chức năng chống tội phạm mạng tại địa phương

- Giám sát báo cáo tín dụng và sao kê tài khoản thường xuyên trong ít nhất 6 tháng

11. Lừa đảo mua sắm và đánh cắp thông tin thanh toán

|

| Lừa đảo mua sắm và đánh cắp thông tin thanh toán |

Dấu hiệu nhận biết:

- Thông báo xác nhận đơn hàng cho sản phẩm không mua

- Tin nhắn về gói hàng đang vận chuyển với đường link theo dõi đáng ngờ

- Cuộc gọi hoặc tin nhắn về vấn đề thanh toán từ người bán không xác định

- Email phishing tinh vi giả mạo thương hiệu quen thuộc với độ chính xác cao

- Thẻ tín dụng hoặc thẻ ghi nợ bị tính phí nhiều lần với số tiền nhỏ (để kiểm tra tính hợp lệ)

Cách xử lý cập nhật:

- Từ chối và báo cáo các đơn hàng không xác nhận qua kênh chính thức của người bán

- Liên hệ ngân hàng để khóa hoặc thay thế thẻ bị ảnh hưởng

- Kích hoạt thông báo giao dịch cho tất cả tài khoản thanh toán

- Sử dụng thẻ ảo hoặc dịch vụ thanh toán một lần cho các giao dịch trực tuyến

- Kiểm tra và thu hồi quyền truy cập của các ứng dụng và trang web đã lưu thông tin thanh toán

II. Biện pháp phòng ngừa toàn diện

|

| Biện pháp phòng ngừa toàn diện |

Để bảo vệ hiệu quả trong môi trường mối đe dọa số, hãy áp dụng các biện pháp sau:

1. Bảo mật cơ bản

- Cập nhật liên tục - Bật cập nhật tự động cho tất cả hệ điều hành và ứng dụng.

- Bảo mật đa lớp - Sử dụng kết hợp phần mềm chống virus, tường lửa và hệ thống phát hiện xâm nhập.

- Xác thực mạnh - Sử dụng trình quản lý mật khẩu và xác thực đa yếu tố cho tất cả tài khoản quan trọng.

- Sao lưu 3-2-1 - Ba bản sao, trên hai loại phương tiện khác nhau, một bản lưu trữ ngoại tuyến.

2. Thói quen số an toàn

- Kiểm tra liên kết - Xác minh URL và chứng chỉ SSL trước khi nhập thông tin nhạy cảm.

- Đa dạng hóa tài khoản - Sử dụng email và mật khẩu riêng biệt cho các dịch vụ quan trọng.

- Giám sát định kỳ - Kiểm tra hoạt động tài khoản và quyền truy cập của ứng dụng thường xuyên.

- Quản lý quyền - Xem xét và hạn chế quyền truy cập của ứng dụng vào dữ liệu và thiết bị của bạn.

3. Công nghệ bảo vệ nâng cao

- VPN đáng tin cậy - Sử dụng khi kết nối với mạng Wi-Fi công cộng hoặc không tin cậy.

- Bảo mật DNS - Cấu hình DNS được mã hóa (DoH/DoT) để bảo vệ truy vấn web.

- Tường lửa thế hệ mới - Xem xét giải pháp tường lửa cấp mạng có phân tích gói tin sâu.

- Phân đoạn mạng - Tách biệt thiết bị IoT và thiết bị thông minh từ máy tính chính.

- Giám sát mạng gia đình - Cài đặt giải pháp giám sát mạng để phát hiện thiết bị và lưu lượng bất thường.

4. Giáo dục và nhận thức

- Cập nhật kiến thức - Theo dõi tin tức về các mối đe dọa bảo mật mới.

- Thực hành phòng thủ - Mô phỏng các tình huống tấn công phổ biến để kiểm tra sự chuẩn bị.

- Kiểm tra định kỳ - Thực hiện kiểm tra bảo mật cơ bản hàng tháng cho các thiết bị và tài khoản.

- Học cách khôi phục - Chuẩn bị và thực hành quy trình khôi phục sau sự cố.

5. Bảo vệ danh tính số

- Giám sát danh tính - Sử dụng dịch vụ giám sát danh tính và cảnh báo vi phạm dữ liệu.

- Tối thiểu hóa thông tin - Hạn chế chia sẻ thông tin cá nhân trên các nền tảng và dịch vụ trực tuyến.

- Quản lý dấu chân số - Kiểm tra và xóa thông tin cá nhân từ các trang web dữ liệu công khai.

- Đánh giá quyền riêng tư - Xem xét lại cài đặt quyền riêng tư trên tất cả các nền tảng mạng xã hội.

III. Hỏi đáp

1. Tại sao phần mềm chống virus vẫn không thể phát hiện tất cả các mối đe dọa?

Trả lời: Phần mềm chống virus vẫn không hiệu quả do nhiều nguyên nhân: Malware hiện đại có thể phát hiện môi trường ảo hóa và chỉ kích hoạt trong môi trường thật; mã độc đa hình và biến thể không dấu vết có khả năng tự thay đổi mã liên tục; tấn công chuỗi cung ứng thông qua các bản cập nhật chính thức bị xâm nhập; và khai thác các lỗ hổng zero-day chưa được vá. Ngay cả các công nghệ bảo mật tiên tiến như phân tích hành vi dựa trên AI và bảo mật điểm cuối cũng có thể bị vượt qua bởi các tổ chức tấn công chuyên nghiệp.

2. Làm thế nào để nhận biết máy tính đang bị kiểm soát từ xa bởi tin tặc?

Trả lời: Các dấu hiệu nhận biết máy tính bị kiểm soát từ xa bao gồm: Con trỏ chuột di chuyển tự do hoặc có hoạt động màn hình khi không sử dụng; webcam hoặc đèn báo microphone kích hoạt không rõ lý do; tệp tin và cài đặt bị thay đổi mà không có hành động từ người dùng; tốc độ internet giảm đáng kể do lưu lượng dữ liệu đáng ngờ; và thiết bị nóng bất thường cùng pin hết nhanh hơn bình thường. Nếu phát hiện các dấu hiệu này, cần ngắt kết nối internet ngay lập tức và khởi động lại máy tính ở chế độ an toàn.

3. Các biện pháp nào cần thực hiện ngay khi phát hiện tài khoản trực tuyến bị chiếm quyền?

Trả lời: Khi phát hiện tài khoản bị chiếm quyền, cần thực hiện ngay: Sử dụng công cụ kiểm tra vi phạm dữ liệu như HaveIBeenPwned để xác định phạm vi ảnh hưởng; đổi mật khẩu cho tất cả tài khoản, bắt đầu từ email chính (sử dụng mật khẩu duy nhất cho mỗi tài khoản); kích hoạt xác thực đa yếu tố (MFA), ưu tiên ứng dụng xác thực thay vì SMS; kiểm tra và thu hồi tất cả các phiên đăng nhập và ứng dụng được ủy quyền; và thông báo cho bạn bè thông qua kênh liên lạc thay thế đồng thời báo cáo tài khoản bị xâm phạm cho nền tảng.

4. Phần mềm độc hại (Persistent Malware) là gì và làm thế nào để loại bỏ nó?

Trả lời: Phần mềm độc hại Persistent Malware là loại malware có khả năng tự cài đặt lại sau khi bị xóa, thường ẩn mình dưới dạng quá trình hệ thống có tên giống chương trình chính thống nhưng đường dẫn khác, vô hiệu hóa phần mềm bảo mật, và duy trì kết nối mạng liên tục đến địa chỉ IP không xác định. Để loại bỏ loại malware này, cần khởi động từ phương tiện bên ngoài (USB boot), sử dụng công cụ chống rootkit chuyên dụng, xác định và vô hiệu hóa cơ chế tự phục hồi, kiểm tra và khôi phục MBR nếu cần thiết, và trong trường hợp nghiêm trọng, sao lưu dữ liệu và cài đặt lại hoàn toàn hệ điều hành.

5. Chiến lược bảo mật "3-2-1" đề cập trong bài là gì và tại sao nó quan trọng?

Trả lời: Chiến lược bảo mật "3-2-1" là phương pháp sao lưu dữ liệu bao gồm: Duy trì ba bản sao dữ liệu, lưu trữ trên hai loại phương tiện khác nhau, và đảm bảo ít nhất một bản lưu trữ ngoại tuyến hoặc ngoài site. Chiến lược này cực kỳ quan trọng trong thời đại tấn công ransomware và mã hóa dữ liệu phổ biến, giúp đảm bảo khả năng khôi phục dữ liệu ngay cả khi hệ thống chính bị tấn công hoặc phá hủy. Đây là một trong những biện pháp phòng ngừa toàn diện cần thiết để bảo vệ thông tin trong môi trường mối đe dọa số hiện đại.

Có thể bạn quan tâm

Khuyến cáo sử dụng điều hòa an toàn mùa nắng nóng

Tư vấn chỉ dẫn

Chuyển sang xăng E10 từ 1/6: Điều người dùng xe máy và ô tô cần biết

Tư vấn chỉ dẫn

Hướng dẫn về liêm chính khoa học và đạo đức nghề nghiệp trong nghiên cứu

Chính sách số